Immer wieder habe ich in den letzten Monaten das Wort OSINT in den Medien gehört. In unseren vernetzten Welt in welcher der digitale Raum immer mehr Präsenz in unserem Alltag einfordert ist OSINT eine beliebte Methode, nicht nur unter den Geheimdiensten dieser Welt, um sensible Informationen über Zielobjekte wie Personen und Behörden zu sammeln und für weitere Aktionen auszuwerten. Auch für Penetrationstests verwende ich OSINT und finde hierbei oft wichtige Informationen auf deren Basis ich weitere Angriffe erfolgreich ausführen konnte.

Was ist eigentlich OSINT?

OSINT ist der Prozess öffentlich frei verfügbare Informationen über ein Ziel zu sammeln, und die gefundenen Informationen aus verschiedenen Quellen miteinander in Verbindung zu setzen. Wichtig ist dabei zu verstehen das OSINT ausschließlich die passive Informationssammlung beschreibt. Das schließt etwa das Scannen von Subdomains aus aber die Analyse eines SSL Zertifikats eines Webservers mit ein.

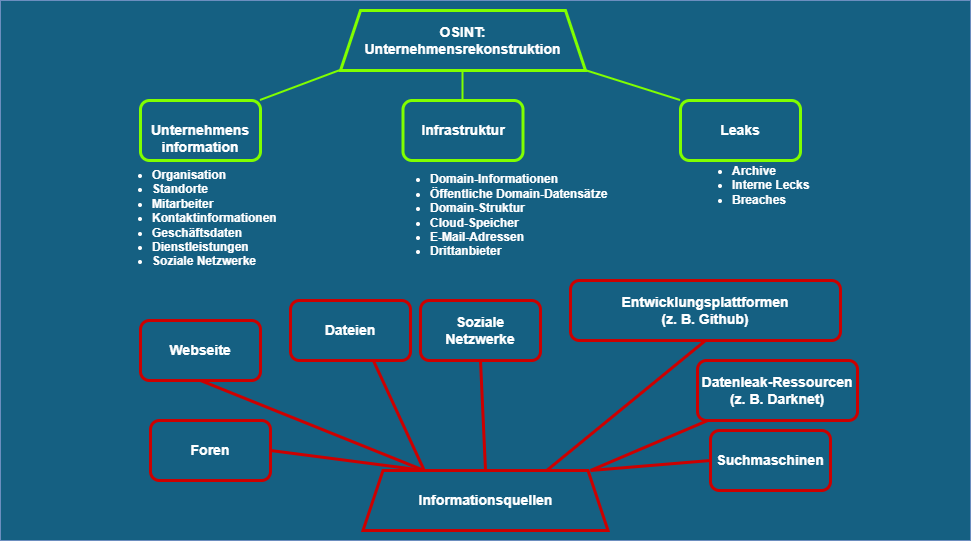

Methodik

Wir unterscheiden während einer Recherche zwischen Kernelementen und Informationsquellen. Die Kernelemente helfen uns ein Gesamtbild des Ziel zu erhalten wie eingesetzte Applikationen, Server, Namen, URLs etc. Die Informationsquellen geben uns die Informationen über die Kernelemente des Ziels. Das könnten etwa die Unternehmenswebseite oder Soziale Netzwerke sein.

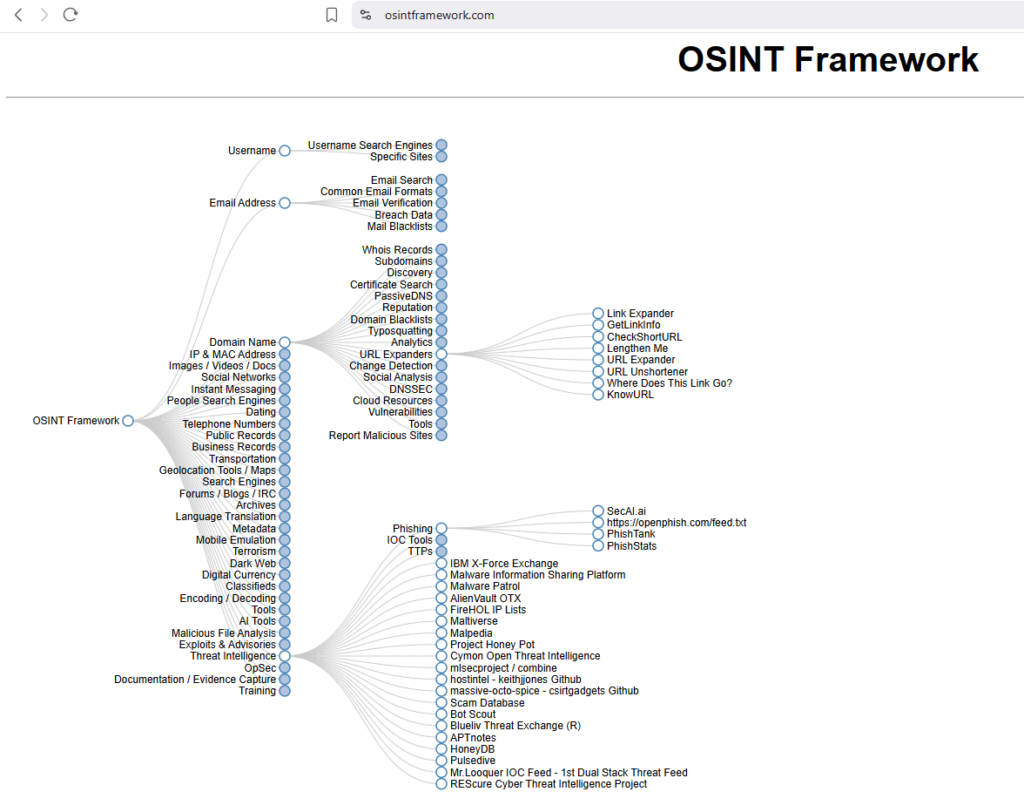

Für alle die noch nicht Ihr eigenes Framework entwickelt haben kann ich das OSINT Framework empfehlen als erster Anhaltspunkt: https://github.com/lockfale/OSINT-Framework. Hier findet Ihr jede Menge Tools die euch bei eurer Recherche Unterstützen können.

Im folgenden werde ich die Stadtverwaltung Rosenheim als Beispiel nehmen und eine OSINT-Recherche durchführen.

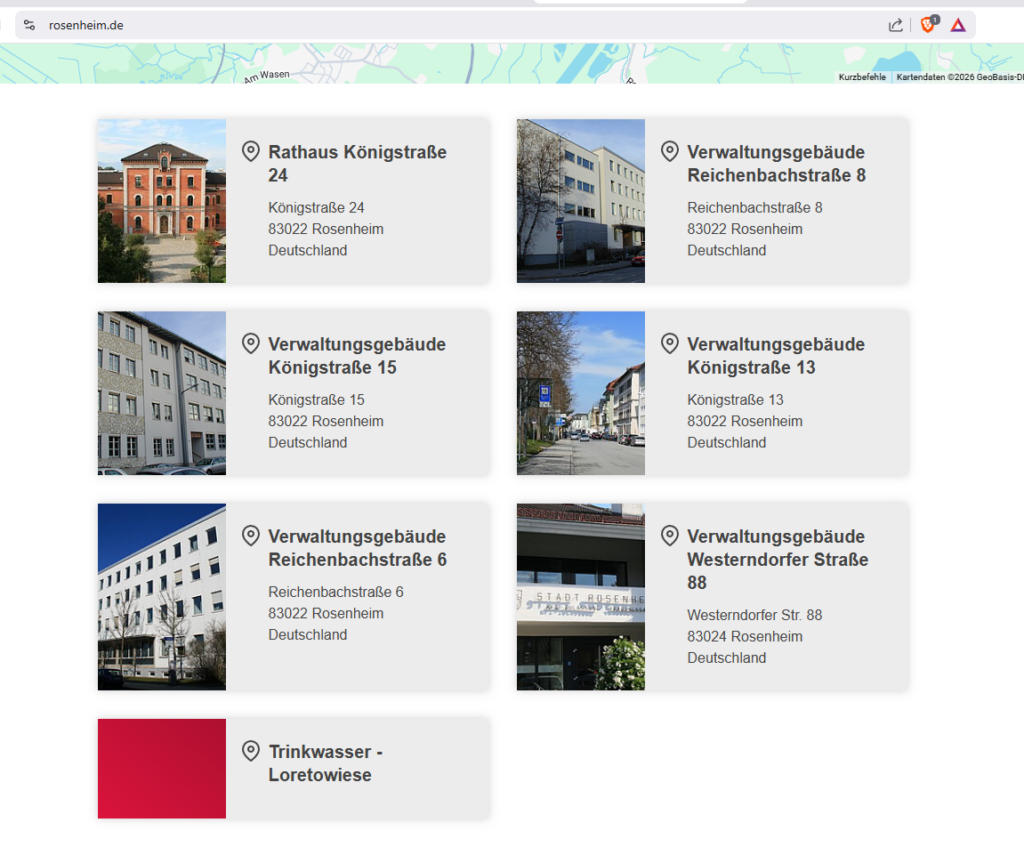

Die ersten Informationen über das Ziel können von sehr bequem von der Homepage Rosenheim.de abrufen:

Standorte:

Direkt auf der Homepage finden wir die offiziellen Verwaltungsgebäude. Diese sollten wir uns nun genauer anschauen da jede einzelne verschiedene Angriffsvektoren bereithalten wird, da die Architektur, Mitarbeiter und möglicherweise auch Sicherheitsmaßnahmen unterschiedlich sein werden.

Für eine erste passive Informationssammlung können wir mit showmystreet uns die äußeren Fassaden anschauen und mögliche Schwachpunkte notieren die ein unbefugtes Eindringen ermöglichen, gute Spots für USB-Drop Angriffe ermitteln und erste Sicherheitsmaßnahmen wie Kameras und Türschlosssysteme ermitteln.

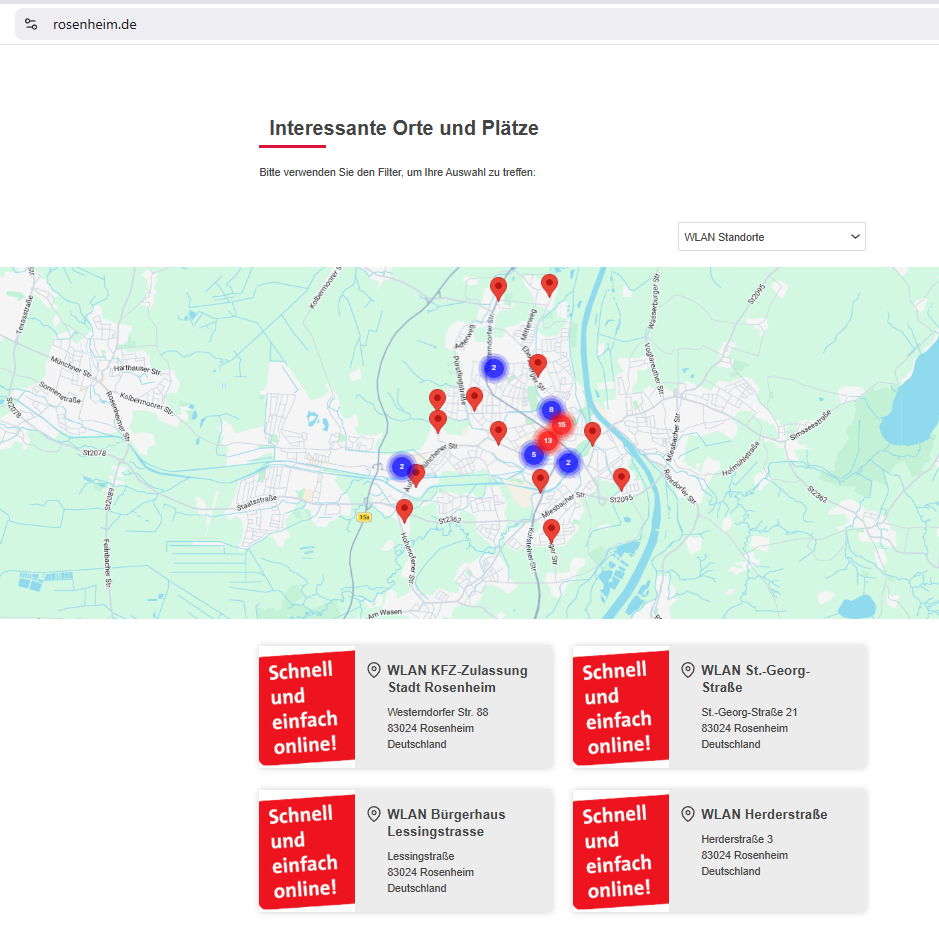

Des weiteren sind alle WLAN-Standorte verzeichnet. Hier bietet sich an die WLAN-Spots zu einem späteren Zeitpunkt auf Fehlkonfigurationen zu untersuchen um mögliche weitere Angriffsvektoren zu identifizieren.

Mitarbeiter

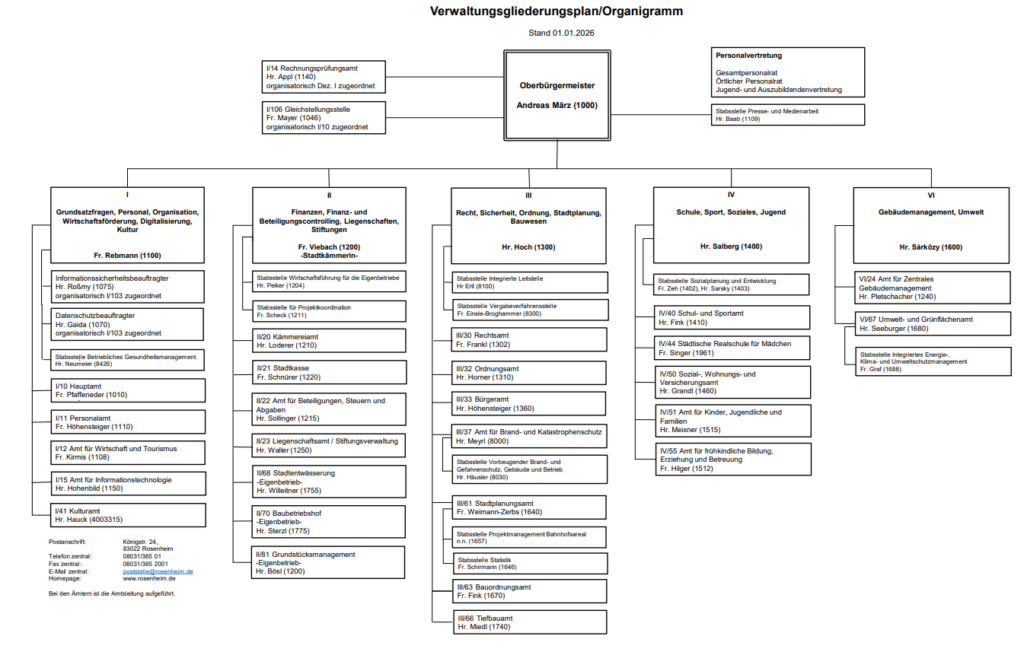

Eine genaue Übersicht über die Mitarbeiter-Struktur ist entscheidend um weitere Angriffe wie Phishing oder Social Engineering erfolgreich durchzuführen. Die Stadt Rosenheim veröffentlicht umfangreiche Informationen über Ihre Interne Struktur. So steht das das aktuelle Organigramm öffentlich zur Verfügung und auch die verschiedenen Dienststellen .

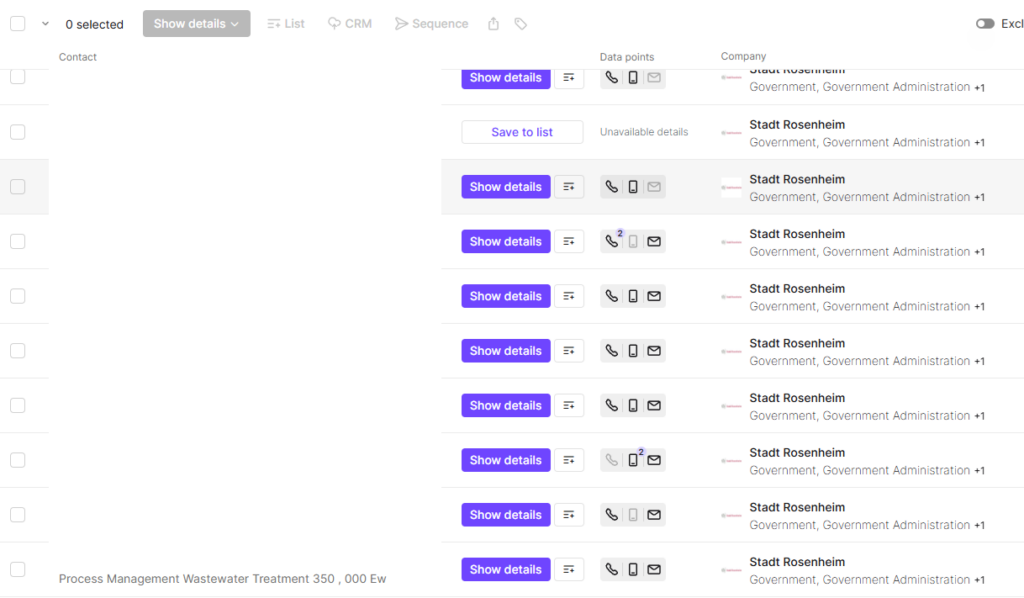

Zusätzlich können Personendatenbanken wie Lusha untersucht werden um weitere Informationen zu Mitarbeitern und der Positionen und Kontaktdaten zu finden.

Basierend auf den gesammelten Informationen können wir auf Sozialen Netzwerken wie LinkedIn oder Instagram nach Zielpersonen suchen und persönliche Informationen abgreifen. Hunter.io ist ein weiteres Tool was uns helfen kann Informationen über Personen zu finden.

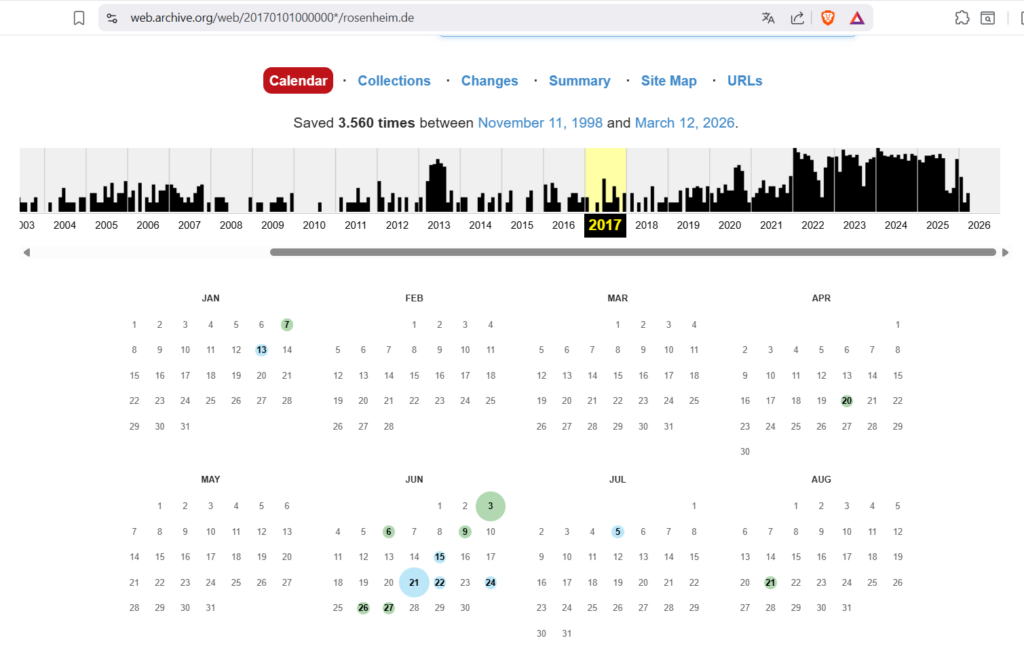

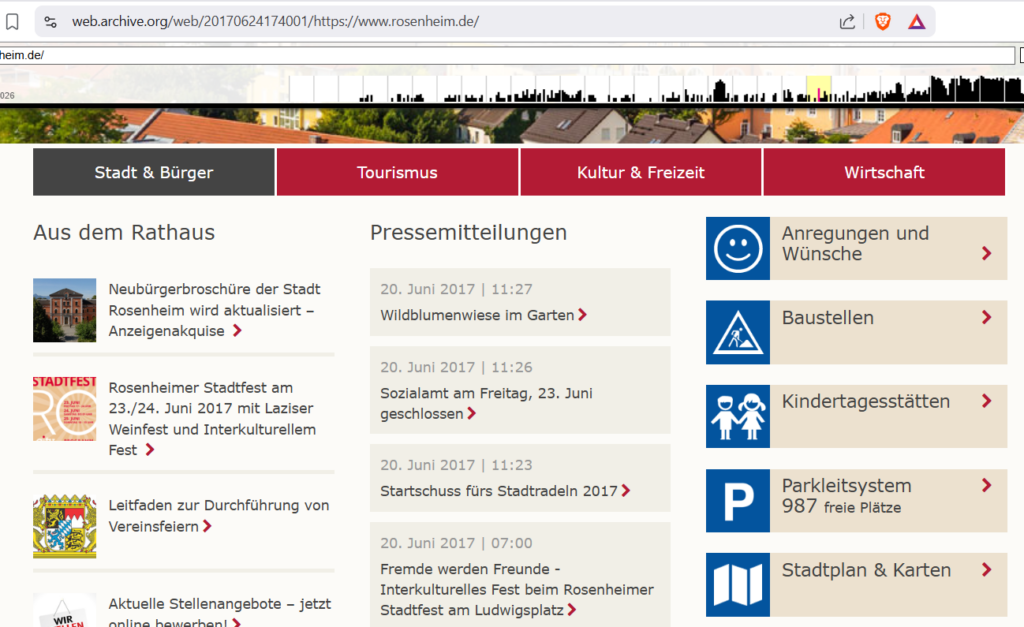

Die WAYBACKMACHINE ist ein Internetarchive welches regelmäßig Snapshots von Webseiten macht und diese abspeichert. Wir können dies für unsere Recherche nutzen und uns ältere Versionen von Webseiten ansehen als möglicherweise sensible Information öffentlich da Datenschutz noch nicht so im Fokus stand. so können wir uns die Webseite der Stadt Rosenheim von 2017 anschauen:

Dateien

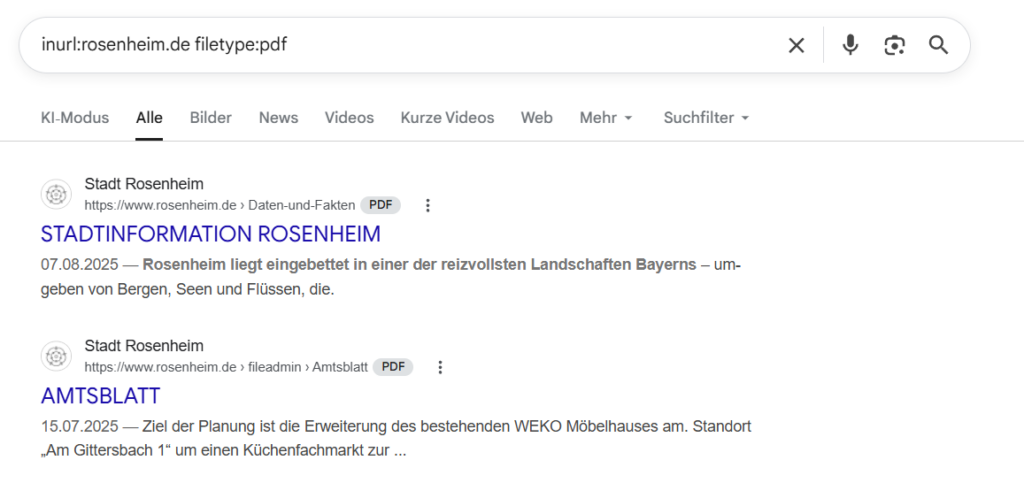

Um gezielt nach Dateien zu suchen kann ich Google Hacking empfehlen. Dabei können wir gezielt nach bestimmten Informationen filtern. Zum Beispiel kann ich mit der Anfrage inurl:rosenheim.de filetype:pdf gezielt PDFs suchen die in der URL rosenheim.de enthalten sind.

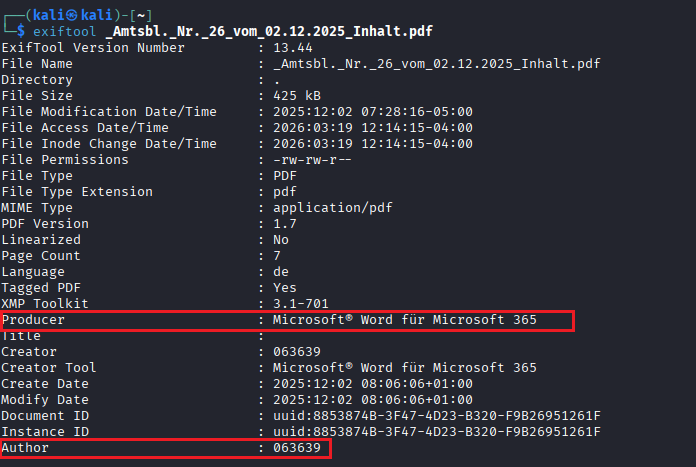

Die gefundenen Dateien können wir anschließend nach Metadaten untersuchen. Hier sehen wir das die Stadt Rosenheim Microsoft 365 einsetzt und vermutlich die Personalnummer vom Ersteller.

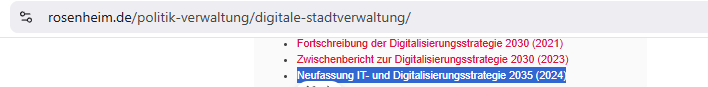

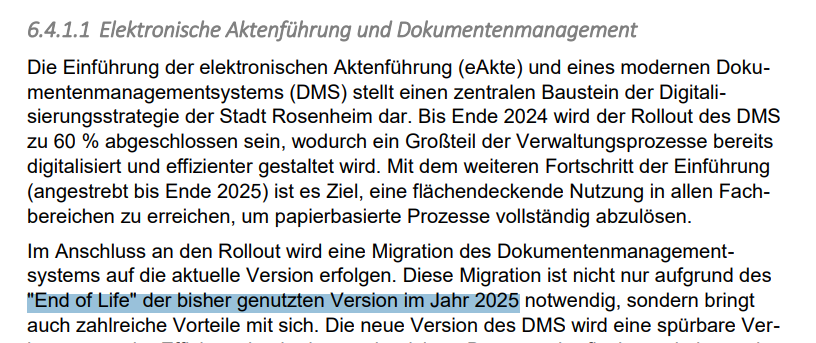

Die Stadt Rosenheim veröffentlicht recht umfangreiche Informationen über künftige geplante Maßnahmen aus den wir einige Interessante Informationen schließen können. Schauen wir uns die aktuelle IT- und Digitalisierungsstrategie 2035 an:

Hier wird ein Dokumentenmanagementsystem erwähnt welches möglicherweise noch im Einsatz ist aber bereits keinen Support mehr vom Hersteller erhält.

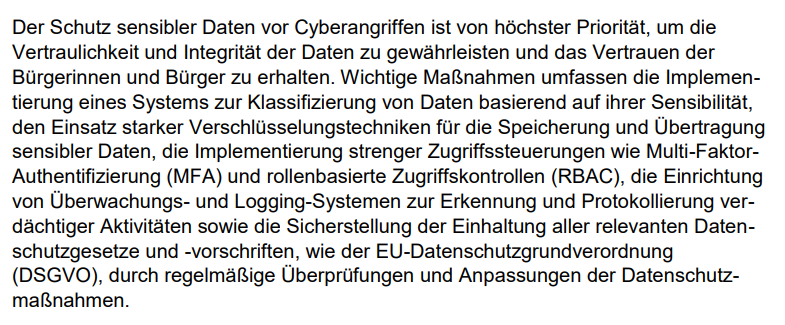

Ein weiterer Interessanter Abschnitt unter dem Titel Cybersicherheit:

Da es sich bei dem PDF um die Strategie bis 2035 handelt können wir also davon ausgehen das einige der oben Erwähnten Maßnahmen noch nicht implementiert wurden und Verteidigungsmaßnahmen wie IDS/IPS-Systeme und MFA nicht im Einsatz sind was uns das Leben bei späteren offensiven Maßnahmen erheblich erleichtern kann.

IT-Infrastruktur

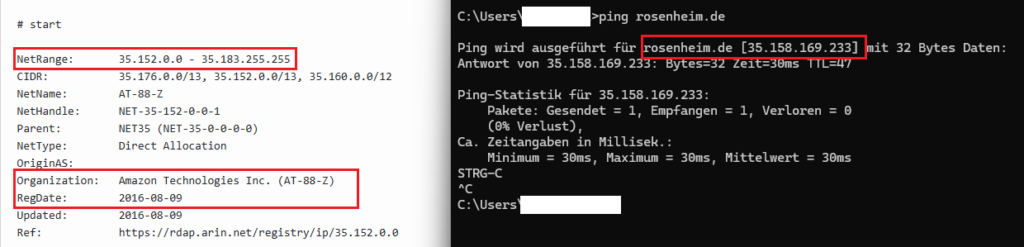

Aus unseren bisherigen Recherchen Wissen wir das die Stadt Rosenheim auf eine Hybride Infrastruktur setzt. Daher es kommen sowohl Cloud-Anbieter zum Einsatz wie auch eigene On-Premise Server. Wenn wir die URL rosenheim.de in die dazugehörige IPv4 Adresse auflösen können und die IP-Adresse mit whois abfragen wissen wir das der Webserver in der Cloud bei Amazon steht.

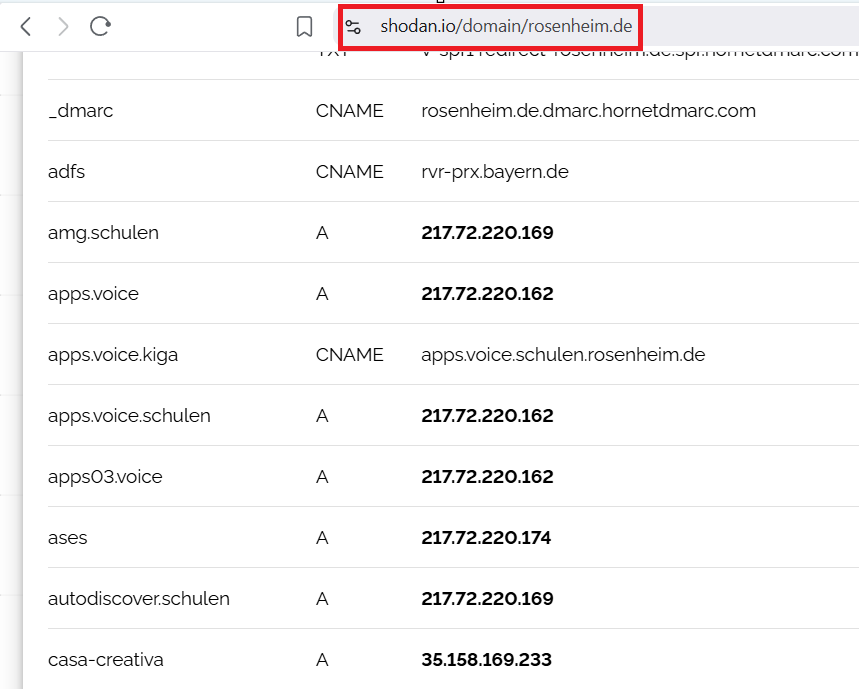

Da wir keine aktiven Untersuchungsmethoden wie Subdomain-Enumeration verwenden dürfen müssen wir auf Drittanbieter wie shodan.io zurückgreifen um mehr Informationen über die IT-Infrastruktur unseres Ziels zu erhalten. Hier bekommen wir eine Übersicht über alle registrierten Subdomänen und deren dazugehörigen IPv4-Adressen.

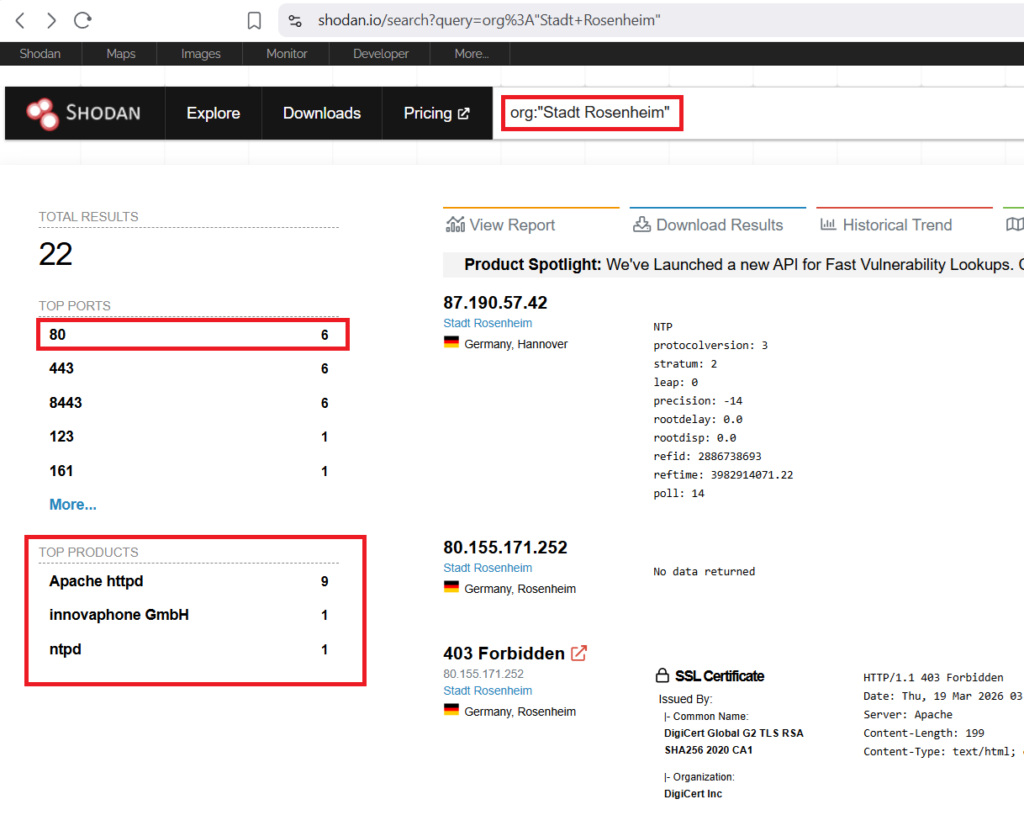

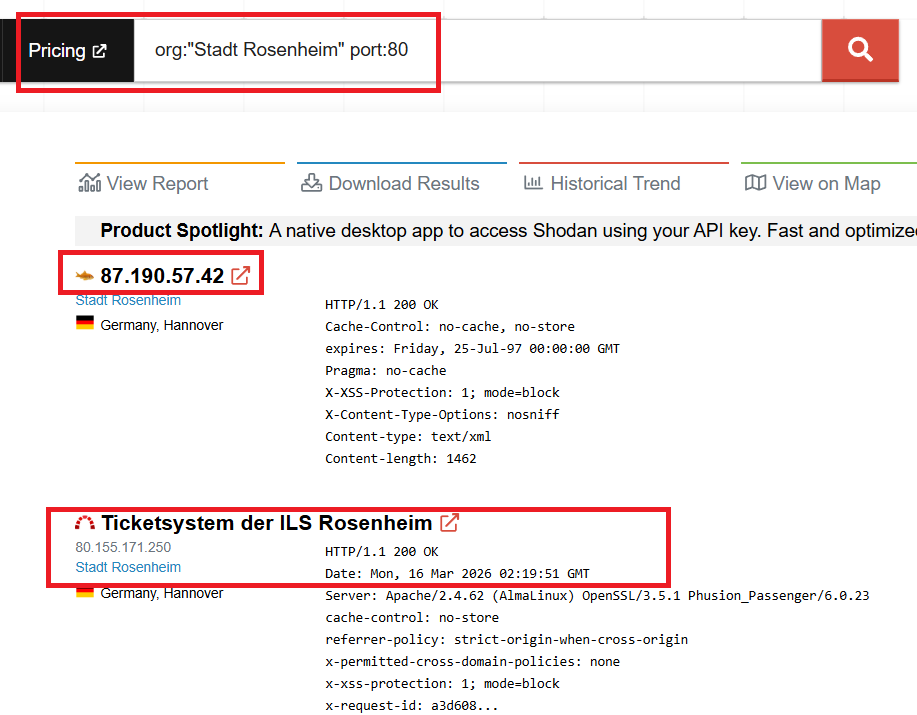

Wir können auch mit dem org Suchfilter direkt nach Clients filtern die der Stadt Rosenheim zugeordnet sind. Diese sind für einen Angreifer besonderes Interessant weil diese oft in der DMZ einer Organisation stehen und daher eine erfolgreiche Übernahme eines Clients direkten Zugang ins Interne Netzwerk der Stadtverwaltung gewährt. Im unteren Screenshot sehen wir eine Reihe von IP-Adressen, offenen Ports und eingesetzt Produkten.

Wir können die Ergebnisse weiter filtern und uns nur Port 80 anzeigen lassen um mögliche Interfaces zu finden die unverschlüsselt kommunizieren. Wir sehen unten das zwei IP-Adressen HTTP Status 200 zurücksenden wo eigentlich eine Redirect 302 auf den HTTPS Port 443 erfolgen sollte.

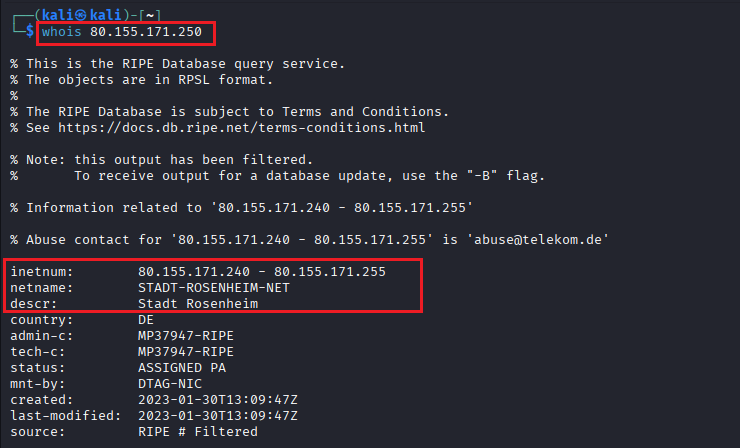

Wenn wir die IP-Adresse für das Ticketsystem der Leitstelle Rosenheim untersuchen, sehen wir das diese und die IP-Range 80.155.171.240-255 zur Stadtverwaltung Rosenheim gehört. Diese sollten wir weiter untersuchen.

Ein weitere Methode um mehr über die Infrastruktur von Unternehmen zu erhalten ist tineye.com. Hiermit können wir eine Reverse Image Suche durchführen. Daher wir posten einen Link zu einem Unternehmenslogo und uns werden alle Webseiten angezeigt die dieses Logo enthalten.

Wie demonstriert konnte ich mit wirklich minimalen Aufwand bereits eine ganze Menge an Informationen über die Stadtverwaltung in Erfahrung bringen und einige interessante Angriffsvektoren identifizieren. Die vorhandenen HTTP Endpunkte zeigen bereits erste Fehlkonfigurationen in der IT-Infrastruktur, und wo eine Schwachstelle ist sind Erfahrungsgemäß noch weitere zu finden.

Happy Hacking 🙂