Letzte Woche hatte ich mit einem IT-Leiter gesprochen dessen Aussage war: „Wenn wir angegriffen werden setzten wir einfach mit den Backups alles neu auf. Das Risiko nehmen wir bewusst in Kauf und etablieren daher keine weiteren Sicherheitsmaßnahmen“ – Schön und gut, aber ist das wirklich eine gute Idee und was bedeutet es eigentlich wenn, ein Unternehmen heutzutage angegriffen wird und was passiert anschließend.

Willkommen in der Welt von Ransomware

Laut Wikipedia: Ransomware (von englisch ransom für „Lösegeld“), sind Schadprogramme, mit deren Hilfe ein Eindringling den Zugriff des Computerinhabers auf Daten, deren Nutzung und auf das ganze Computersystem verhindern kann. Dabei werden Daten auf dem fremden Computer verschlüsselt oder der Zugriff auf sie verhindert, um für die Entschlüsselung oder Freigabe ein Lösegeld zu fordern.

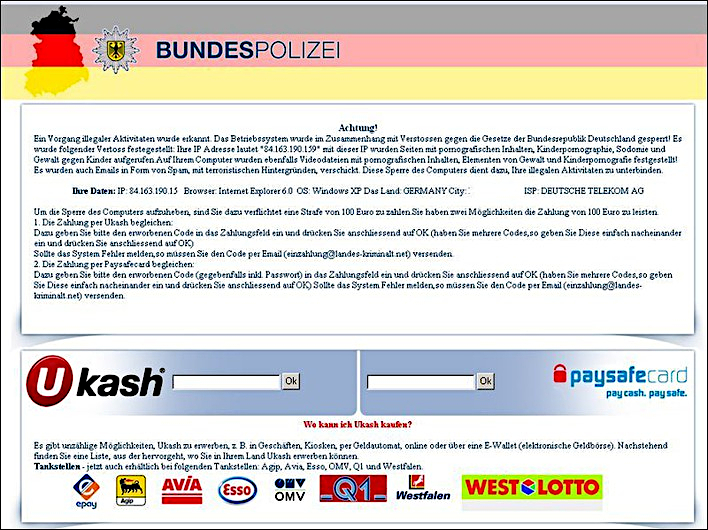

BKA-Trojaner – 2012

Die Geschichte von Verschlüsselungssoftware beginnt bereits 1989. Damals wurden per Post Disketten an verschiedene Forschungseinrichtungen geschickt. Richtig los ging es aber erst ab 2012, damals noch mit dem BKA-Trojaner der Strafverfolgungsbehörden imitierte und zur Entsperrung ein Bußgeld forderte was oftmals mittels Paysafecard bezahlt werden sollte. Meistens konnten die betroffenen Systeme jedoch leicht bereinigt werden.

Locky – 2016

Professioneller wurde die Erscheinung mit der Einführung von Kryptowährungen welche Anonymisierte Zahlungen wesentlich vereinfachten. Die erste größere Ransomware-Welle war Locky im Jahr 2016. Locky verbreitete sich durch Office Dokumente mit Makro-Code die als Rechnungen getarnt waren und per E-Mail verschickt wurden. Wurde der Makro-Code ausgeführt wurden alle Dateien auf dem betroffenen System verschlüsselt und hatten die Endung .locky, die dem Trojaner auch seinen Namen gab. Damals wurde noch ein recht geringes Lösegeld von 0,5 Bitcoin (2016 ~200 €, heute Feb. 2026 ~24.000 €) für die Entschlüsselung erpresst. Die Presse in Deutschland berichtete von etwa 17.000 befallenen Rechner.

WannaCry – 2017

Um den Verschlüsselungstrojaner WannaCry zu verstehen, müssen wir uns den Exploit EternalBlue anschauen. EternalBlue ist ein Exploit (ein Programm zur Ausnutzung einer Sicherheitslücke) welches einen Fehler in der SMB-Implementierung ausnutzt und die vollstände Übernahme des betroffenen Systems ermöglicht. Mittels SMB werden Zugriffe auf Dateien und Verzeichnisse in Windows-Netzwerken ermöglicht.

Die NSA benutzte die Schwachstelle über mehr als fünf Jahre für ihre eigenen Hacking Aktivitäten. Die sogenannte Gruppe „The Shadow Brokers“ gelang es der NSA diesen Exploit zu entwenden und veröffentliche diesen anschließend.

Auf Grundlage von EternalBlue wurde anschließend, vermutlich von der Lazarus-Gruppe aus Nordkorea, der Computerwurm WannaCry entwickelt. WannaCry ist ein Netzwerkwurm, initial per E-Mail verbreitet, der Windows-Betriebssysteme befällt und nach Befall die Dateien auf dem System verschlüsselt und eine Lösegeld-Zahlung verlangte. Betroffen waren vor allem Windows XP und 7 Systeme die damals nicht über die aktuellste Updateversion von Microsoft verfügten.

Der Angriff mit WannaCry begann am 12. Mai 2017 und es waren über 230.000 Computer in 150 Ländern betroffen. Teile des britischen Gesundheitswesens mit mehreren Krankenhäusern waren Arbeitsunfähig, Unternehmen wie FedEx, Renault und verschiedene Autohersteller meldeten Störungen und große Teile des russischen Innenministeriums waren betroffen um nur einige Beispiele zu nennen.

Bereits am selben Tag wie der Angriff fanden Sicherheitsforscher einen Notausschalter für den Wurm. Das Schadprogramm versuchte auf eine nicht registrierte Domain zuzugreifen. Nachdem diese registrierte wurde und öffentlich erreichbar war, stoppte der Wurm seine Weiterverbreitung. Insgesamt verursachte der Angriff einen gesamtwirtschaftlichen Schaden von ~4 Milliarden $.

Ransomware als organisierte Kriminalität

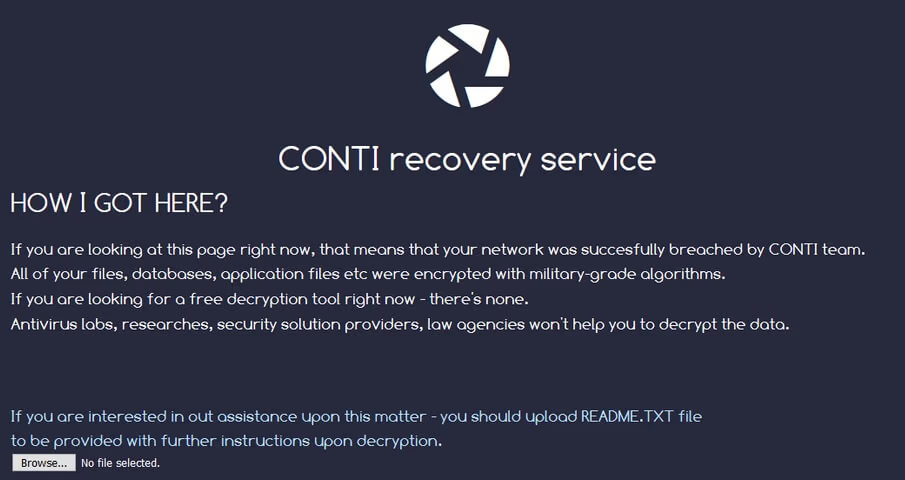

Etwa zur gleichen Zeit wie mit der Erscheinung von WannaCry begann das sogenannte Big Game Hunting. Gruppen wie REvil, Conti oder LockBit begannen gezielte Unternehmensstrukturen aufzubauen mit verschiedenen Verantwortungsbereichen mit skalierbaren Umsatz und Gewinn. Die russischsprachige Gruppe Conti etwa bot seine eigene Ransomware inkl. Infrastruktur als Ransomware-as-a-Service an. Käufer mussten dann einen Teil des Lösegelds an Conti direkt abgeben. Neben diesem Service griff Conti auch selbst Unternehmen an, verschlüsselte diese, erpresste Lösegeld und veröffentlichte geklaute Unternehmensdaten auf Ihrem Darknet-Blog.

Conti zählt bis heute als erfolgreichste Hackergruppe die es je gegeben hat. So legte die Gruppe 2021 das gesamte staatliche Gesundheitssystem Irlands lahm, mit einem wirtschaftlichen Schaden von 100 Millionen Euro und ein Jahr später (2022) musste der Präsident von Costa Rica den nationalen Notstand ausrufen, nachdem Conti das Finanzministerium dort angegriffen hatte. 2021 erwirtschaftete die Gruppe, mit ca. 40 – 60 Mitgliedern, einen Umsatz von 180 Millionen$. Im August 2022 setzte die US-Regierung zehn Millionen Dollar Kopfgeld auf fünf Führungspersönlichkeiten der Gruppe aus. Dabei wurden nur die Nicknamen veröffentlicht, was wohl bedeutet das selbst die US-Regierung nicht wusste, wer hinter Conti steckte.

Nachdem mit dem Ukraine Krieg 2022 etliche Interna von Conti geleakt wurden, löste sich die Gruppe auf und die Mitglieder wanderten zu Gruppen wie BlackBasta oder LockBit ab.

Wie läuft ein Ransomware-Angriff heutzutage ab?

Nicht jede Ransomware-Gruppe ist gleich, aber die meisten gehen nach der tradionellen Cyber-Kill-Chain vor:

1. Initial Access

Das Erste Ziel beim Angriff auf ein Unternehmen oder eine Behörde ist der Einbruch in das interne Unternehmensnetzwerk. Dafür gibt es drei bewährte Methoden:

1. Initial Access Broker (IABs) – Das sind Verkäufer die im Darknet Zugänge in interne Netzwerke anbieten. Das können Mitarbeiter des Unternehmens selbst sein oder professionelle Verkäufer die mit verschiedenen Zugängen handeln.

2. Spear-Phishing / Social Engineering – maßgeschneiderte E-Mails mit schädlichen Anhängen an ausgewählte Zielpersonen. Die Gruppe Lazarus kontaktiere etwa Ihre Zielpersonen mit Fake-Rekrutier Profilen auf LinkedIn und schickte diesen Dokumente mit Schadcode.

3. Technische Schwachstellen – Schlechte gesicherte Remote Zugänge (VPN / RDP) oder andere Fehlkonfigurationen in der expositionierten IT-Infrastruktur gewähren den Zugang ins interne Netzwerk.

2. Reconnaissance & Discovery

Sobald die Hacker im Netzwerk sind, muss dieses ausgekundschaftet werden, ohne dass das Opfer davon Wind bekommt. Tools wie Cobalt Strike oder AdFind kommen zum Einsatz. Das Ziel: Die Architektur verstehen. Wo liegen die Backups? Wo sind die Kronjuwelen (Kundendaten, geistiges Eigentum)?

3. Privilege Escalation & Lateral Movement

In dieser Phase breiten sich die Angreifer im Netzwerk aus. Credentials werden aus den Arbeitsspeichern ausgelesen und Fehlkonfigurationen im Active Directory ausgenutzt um die Rechte zu erweitern, andere Systeme zu übernehmen und Netzwerk-Segmentierungen zu überwinden. Ziel ist fast immer den Domain-Controller zu übernehmen, quasi das Herz einer Windows-Umgebung.

4. Data Exfiltration

Haben die Angreifer genügend Rechte, werden erst möglichst viele Unternehmensdaten exfiltriert. Hierfür nutzten diese oft legitime Cloud-Tools wie Rclone oder Mega.nz, um unter dem Radar von Sicherheitssystemen zu bleiben. Dies ist der „Double Extortion“-Hebel: Selbst wenn die Firma ein Backup hat, drohen die Angreifer mit der Veröffentlichung der Daten.

5. Encryption

Wenn die Daten gestohlen und die Backups (wenn möglich) korrumpiert oder gelöscht waren, wird die Ransomware scharfgeschaltet. Hochqualitative Ransomware Malware kann Multi-Threading nutzen, um Server innerhalb von Minuten unbrauchbar zu machen. Damit ist das Opfer handlungsunfähig und man findet sich im Darknet wieder, mit einem Timer der nach unten zählt bis alle Daten veröffentlicht werden:

6. Lösegeldverhandlung

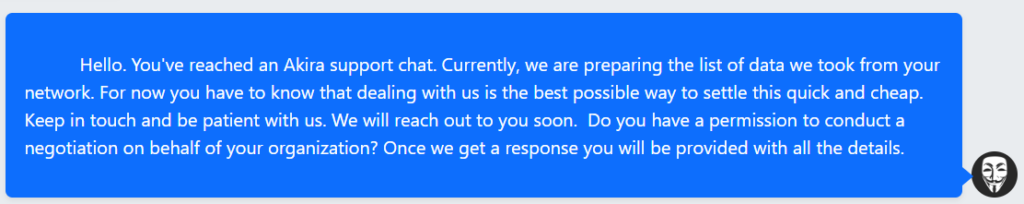

Das Opfer findet nach der Verschlüsselung einen Link zu einem anonymen Chat kann hier mit den Angreifern verhandeln. Oft haben die Angreifer eigene Teams die über die finanzielle Situation des Opfers Bescheid wissen und passen Ihre Lösegeldforderungen entsprechend an.

Am Beispiel Akira Gruppe starteten eine Verhandlung so:

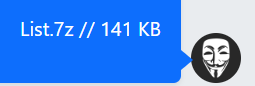

Dem Opfer wird eine Liste mit allen verschlüsselten Dateien zugeschickt:

Und eine initiale Lösegeldforderung eingeleitet:

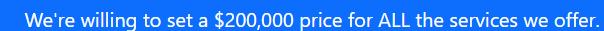

Das Opfer darf sich 3-4 Dateien aus der List.7z raussuchen, als Beweis das Akira wirklich im Besitz der Daten ist:

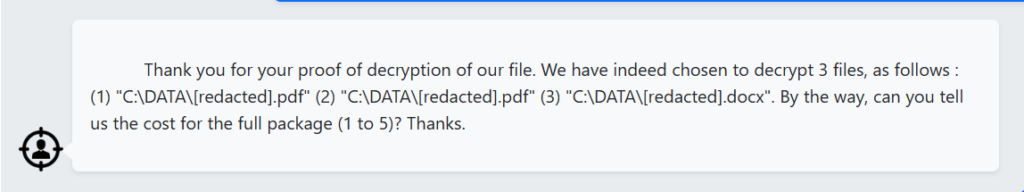

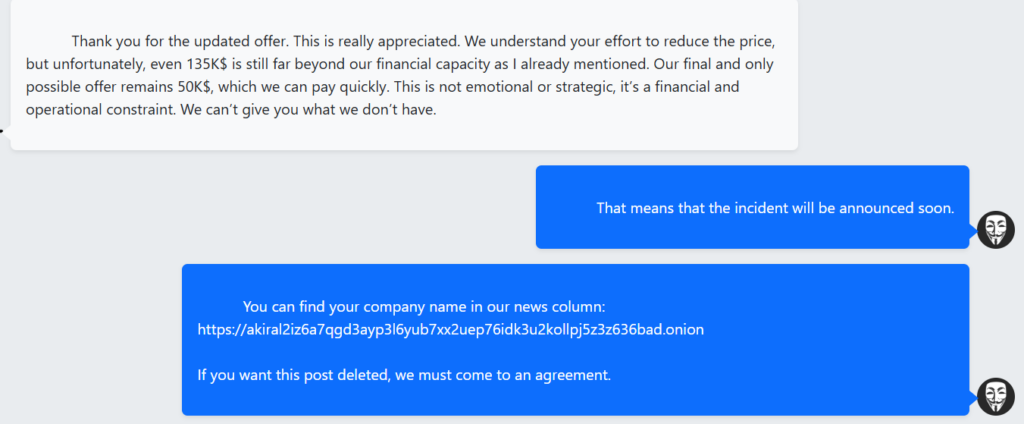

Anschließend wird noch ein wenig hin und her verhandelt:

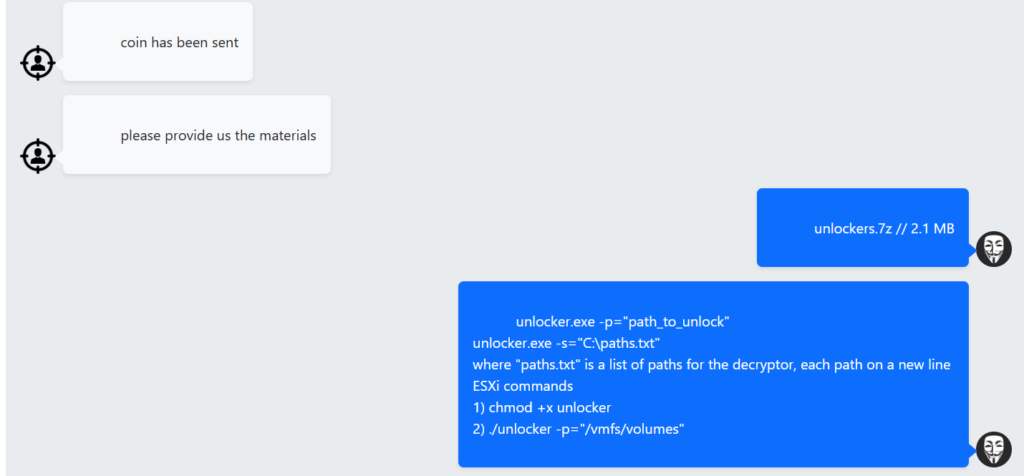

Option A: Es wird eine finale Lösegeldforderung akzeptiert und bezahlt:

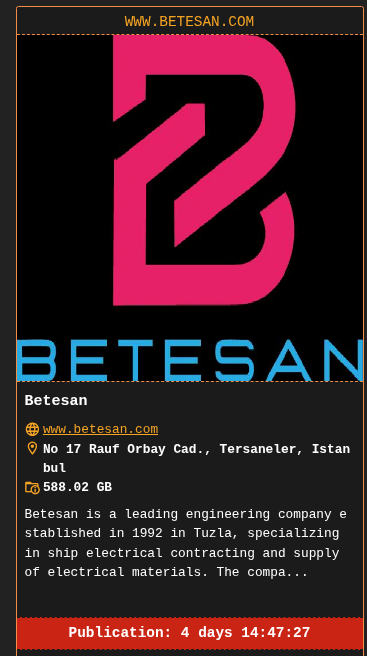

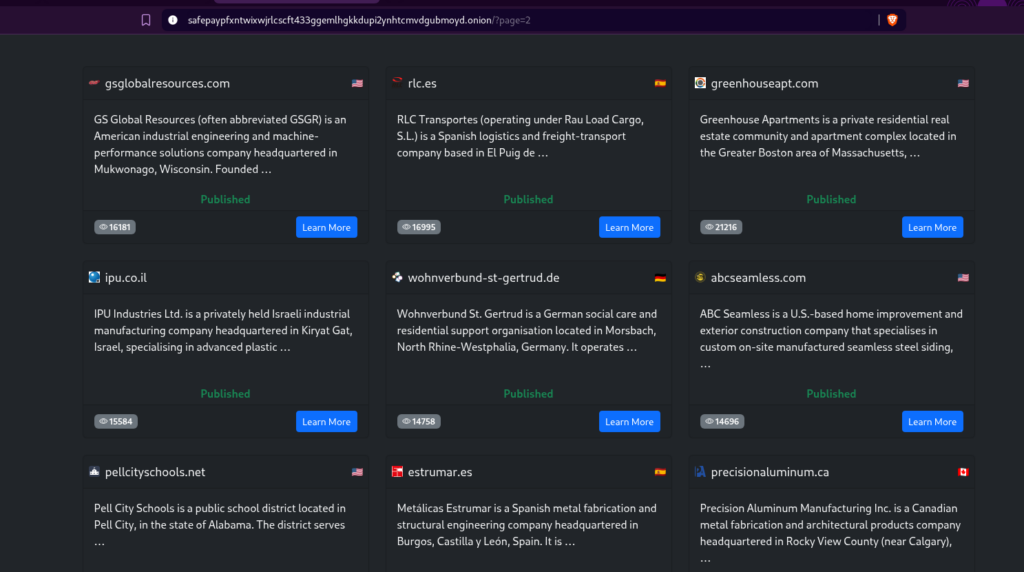

Option B: Es kommt zu keiner Einigung und die Angreifer veröffentlichen alle Unternehmensdaten auf Ihrer Webseite:

Hier findet ihr weitere Verhandlungschats.

Darknet-Blogs

Schauen wir uns zu Abschluss an was es bedeutet, wenn Unternehmensdaten veröffentlicht werden. Eine Liste von aktiven Ransomware-Gruppen findet Ihr hier. Unter „Known Locations“ findet Ihr auch die entsprechenden Links zu deren Darknet-Blogs. Wenn man mit den Angreifern keine Einigung finden konnte, findet man sich dann am Beispiel Safepay in einen Disclosure Blog wieder:

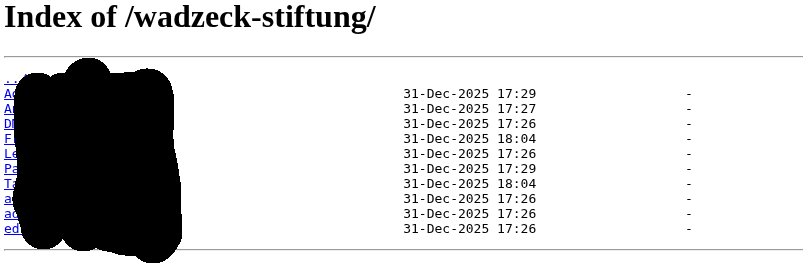

Und alle Welt hat Zugriff auf die geklauten Unternehmensdaten von Rechnungen, Kommunikationsverläufen bis hin zu Ausweisen.

Wie geleakte interne Unternehmensdaten weiter genutzt werden könnt Ihr Euch eurer Fantasie ausmalen. Die Sache ist nur, andere Akteure werden damit in realen Farben malen.

Gesellschaftliche Auswirkungen

Die Schäden durch Cyberkriminalität erreichen in Deutschland aktuell jedes Jahr neue Rekordwerte. Hierein fällt nicht nur Ransomware, sondern Beispielsweise auch Wirtschaftsspionage und Sabotage.